Viens no neseniem pierādījumiem sistēmas izveidošanas nepieciešamībai ir janvāra kiberuzbrukums Lietuvai. Šo uzbrukumu īpašu padara viltus ziņu izmantošana un mediju iesaistīšana. Līdzās vispopulārākajai Lietuvas TV kanāla mājaslapai tv3.lt, kur tika ievietota safabricētā ziņa, kiberoperācijas mērķis bija arī Lietuvas prominences, ieskaitot politiķus un diplomātus, kuras vienlaicīgi saņēma vēstules it kā no šī TV kanāla.

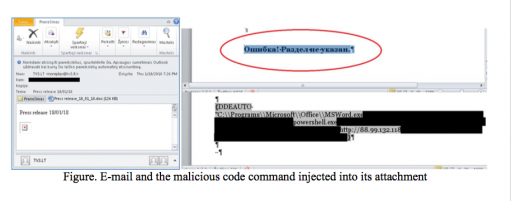

Hakeriem izdevās tikt tv3.lv mājaslapas administrēšanas programmā, ievietot ziņu ar nepatiesu informāciju par Lietuvas aizsardzības ministru Raimundu Karobli (ka viņš uzmācies kādam vietējam žurnālistam, kā arī atklājis, ka ir gejs), kā arī šauram adresātu lokam izsūtīt ziņu – preses relīzi (no adreses noreplay@tv3.lt). Pievienotais fails saturēja vīrusu.

Ziņa bija uzrakstīta labā lietuviešu valodā, taču kiberuzbrukuma izmeklētāji atklāja, ka vīrusu saturošais fails tika sagatavots programmā ar krievu valodu kā uzstādīto darba valodu. Lietuvas Aizsardzības ministrijas Nacionālās kiberdrošības nodaļa tās dienas notikumus izpētīja pa minūtēm un publicēja incidenta detalizētu aprakstu.

Lai pamanītu un izņemtu šo ziņu, TV3.lt administratoriem bija nepieciešamas piecas minūtes. Tika arī identificēts, ka e-vēstulēs bija ievietoti elementi, kas to sūtītājiem deva ziņu par to, vai vēstule ir atvērta.

Daļa Bankauskīte, CEPA ("Center for European Policy Analysis") pētniece, norāda, ka hakeriem, kas atstāja arī citas pēdas, kas ved uz kaimiņvalsti, varēja būt vismaz trīs motīvi: pirmkārt, izplatītajās e-pasta vēstulēs atradās vīruss un sūtījuma mērķis bija nevis izstāstīt neticamu stāstu par ministru plašai auditorijai, bet gan inficēt adresātu datorus, viedtālruņus vai planšetes (sarakstā bija politiķi, ierēdņi un diplomātisko misiju pārstāvji).

Kā otru motīvu pētniece min vēlmi pārbaudīt informācijas sistēmas noturību (resilience), tostarp reakcijas ātrumu – kurš un kā rīkojas, domājot par šo incidentu arī ārkārtas situāciju kontekstā. Un kā trešo iemeslu D. Bankauskīte min "Zapad 2017" vingrinājumu turpinājumu.

Pamatojoties uz šo Lietuvas gadījumu, kādus secinājumus var izdarīt par Latviju – ne tikai attiecībā uz specializētajām iestādēm, kas nodarbojas ar informācijas drošību, bet arī uz iedzīvotājiem, mediju satura patērētājiem?

Pirmkārt (un galvenokārt), rekomendācija pārbaudīt iespējamas viltus ziņas avotu dažreiz var nedarboties. Proti, pastāv risks, ka dezinformācija, uzlaužot kāda uzticama medija mājaslapu, būs ievietota arī uzticamā informācijas platformā. Šoreiz tv3.lt ātri reaģēja un ātri informēja arī citus medijus. Taču pastāv risks par daļēju vai pilnīgu kontroles zaudēšanu pār mediju platformu, kurai uzticas liela daļa auditorijas.

Otrkārt, mediji saziņai ar to satura lietotājiem izmanto e-vēstules (uz kurām var pierakstīties informācijas atjaunošanai). Šajā saziņā ir vērts pieturēties pie prakses, ka teksts ir ievietots pašā vēstulē, nevis kā fails – pielikums vai saite internetā.

Treškārt, neskatoties uz to, ka tieši Latvijas medijiem un valdībai jādomā par drošību katrā informācijas sistēmā, arī auditorijai/sabiedrībai rūpīgāk jāpiedomā pie kritiskas informācijas izvērtēšanas. Arī gandrīz pierastie (un citās situācijās labi pielietojamie) ieteikumi par informācijas pārbaudi varētu tikt "uzlauzti" kādas informācijas operācijas laikā. Pat pieturoties pie informācijas pārbaudes algoritmiem, tie jāvērtē kritiski, un situācija jāvērtē kopumā.

Latvijas gadījumā par kiberincidentiem var ziņot Latvijas Informācijas drošības incidentu novēršanas institūcijai (CERT.lv).

Ņemot vērā publiskajā apritē atrodamos kibreruzbrukumu gadījumu aprakstus, var apgalvot, ka mediju un mediju patērētāju (kiber)drošības "testēšana" būs aktuāla arī nākotnē.